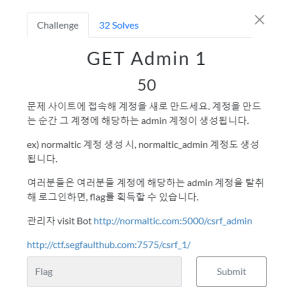

Admin 계정을 탈취해라!

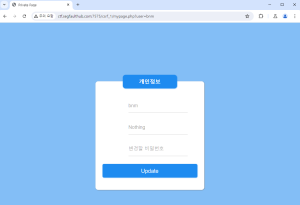

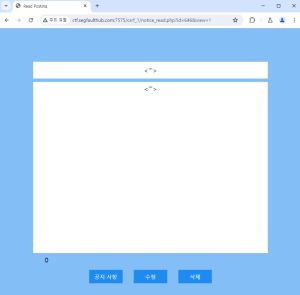

일단 계정을 만들고 마이페이지에 들어가 보았다.

문제에서 아이디를 만들면 그에 해당하는 admin 계정도 생긴다고 했으니까 admin 계정의 비밀번호를 바꾸려면

나의 계정에서 먼저 비밀번호를 바꾸어 봐야겠다.

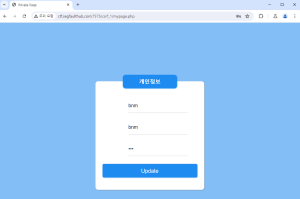

다 bnm으로 똑같이 변경해 보았다.

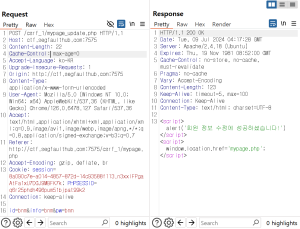

그러면 mypage_update.php 페이지에서 회원정보가 수정되는 것을 볼 수 있었다.

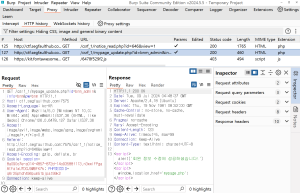

그러므로 burp suite로 확인해 보면

csrf를 더욱더 잘 활용하기 위해서 xss 취약점이 시너지를 낸다고 한다.

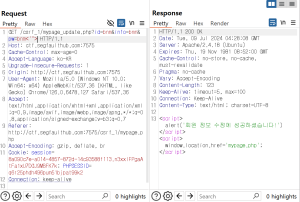

xss 취약점도 찾아보기 위해 get 방식으로도 보내보고 xss 취약점도 일어나는지 확인해 보았다.

get 방식으로는 보내지는데 xss 취약점이 있는지는 잘 모르겠다 다른 곳에서 찾아보자

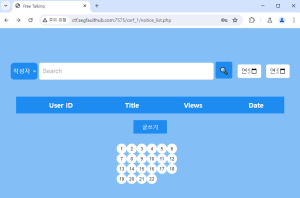

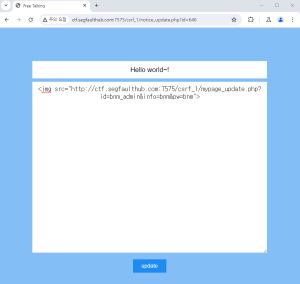

게시판에 접속했다.

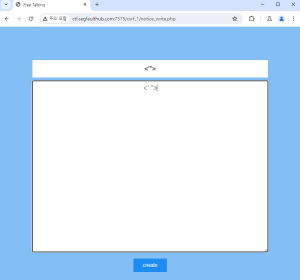

이렇게 업데이트를 눌러보았다.

그대로 나오는 것을 보니 여기에 xss 취약점이 있는 거 같다.

아까 마이페이지 정보 변경이 get으로도 되는 것을 확인했으니 게시판에서 마이페이지 업데이트를 불러와서

이미지 태그를 이용해서 보낼 수 있다.

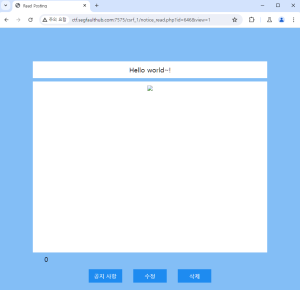

업데이트를 눌러보면

이상한 이미지가 생기고 없앨 수 있지만 그것은 다음 포스트에 있다

제목은 관리자의 흥미를 끌 수 있게 Hello world라고 했다.

게시글을 클릭하는 순간 업데이트 페이지로 넘어가서 계정의 비밀번호가 get 요청으로 바뀐다

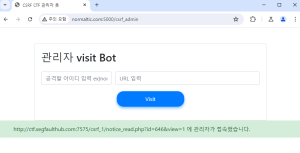

이것을 관리자가 클릭하면 되는 것이니 문제에 있던 관리자 봇을 호출해 보았다.

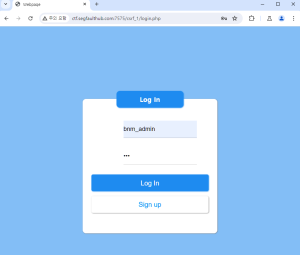

접속했다고 한다 그럼 관리자 계정으로 접속해 보면

로그인 클릭!

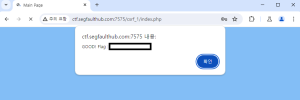

플래그가 나왔다.